一、事件核心信息

攻击时间与规模

- 时间线:攻击始于2025年2月19日恶意合约部署,2月21日完成资金转移,全程历时72小时。

- 损失金额:被盗资产包括401,347枚ETH(约11.2亿美元)、90,376枚stETH(2.53亿美元)及其他代币,总计14.4亿至15亿美元。

- 历史地位:超越2021年Poly Network被盗6.11亿美元的记录,成为加密货币史上最大单次盗窃案。

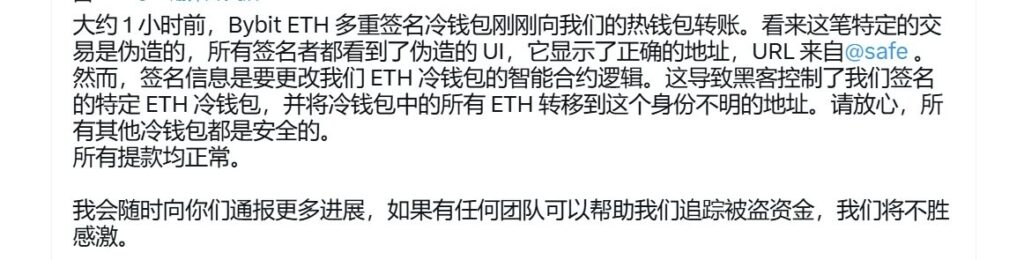

攻击手法

- 社会工程攻击:黑客伪造智能合约升级提案,通过钓鱼邮件诱导Bybit员工在虚假界面授权交易,绕过3/5多签验证机制。

- 智能合约漏洞利用:利用ERC-1967可升级合约特性,篡改验证逻辑,将多签规则降为仅需1个签名即可转移资金。

- 资金转移策略:资产被分散至51个地址,通过跨链桥和混币器洗钱,部分在DEX抛售引发市场波动。

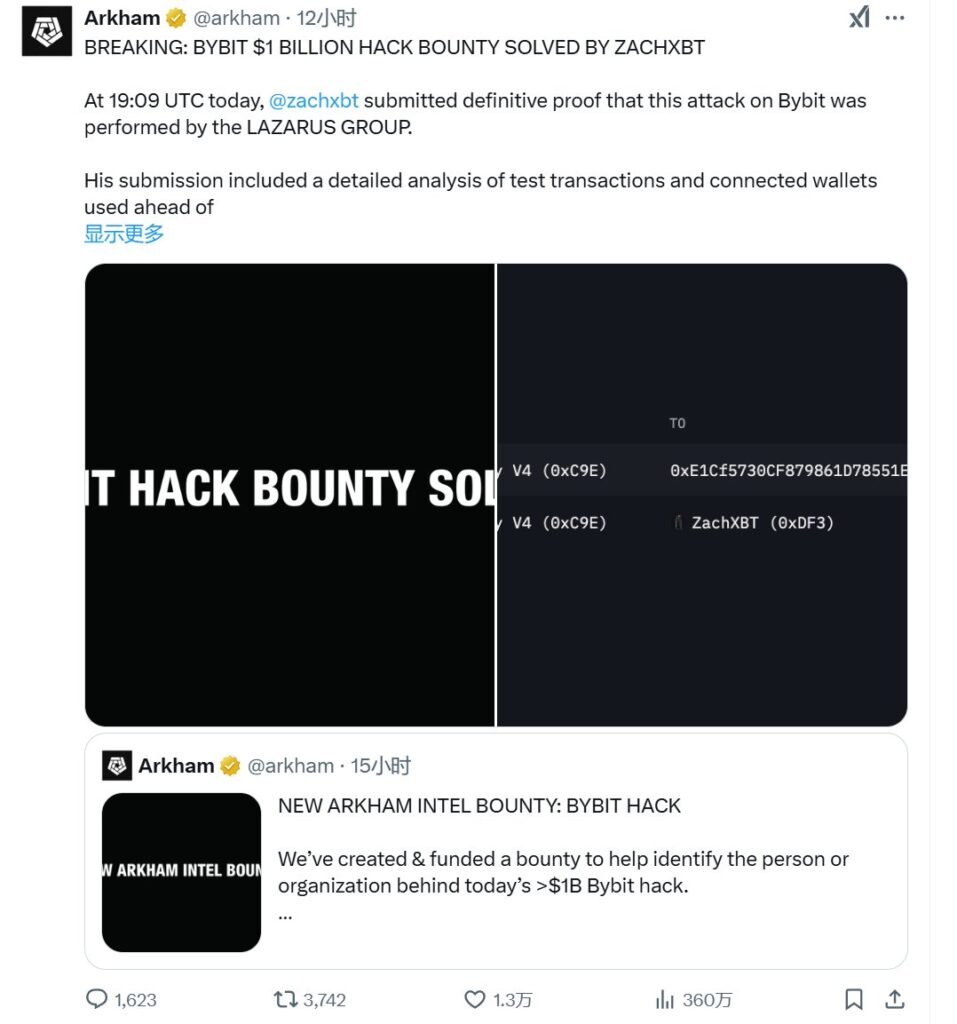

攻击者身份

- 朝鲜黑客组织:链上分析指向朝鲜Lazarus Group,其代码特征、资金流向与2024年Harmony Bridge攻击案高度相似。

- 关键人物:主谋疑似为朝鲜“王牌黑客”朴镇赫(Park Jin Hyok),曾策划2017年WannaCry病毒攻击。

二、Bybit的应对措施

紧急响应

- 技术遏制:冻结剩余资产,部署智能合约自毁指令阻止进一步外流。

- 流动性支持:获得Bitget、MEXC等交易所的4万ETH过桥贷款,并转移29.5亿USDT至热钱包保障提现。

- 司法介入:联合Chainalysis、Elliptic追踪赃款,向国际刑警组织提交跨境追查请求。

用户安抚与赔偿承诺

- CEO声明:Ben Zhou通过直播承诺全额承担损失,强调储备金1:1覆盖用户资产,并公开审计报告证明偿付能力。

- 提现处理:截至2月22日,99.994%的提款请求已完成处理,提现通道恢复正常。

三、行业影响与连锁反应

市场震荡

- 币价暴跌:ETH价格下跌6.7%,比特币跌破95,000美元,稳定币USDe短暂脱钩至0.98美元。

- 爆仓潮:24小时内超17万投资者爆仓,损失5.72亿美元。

信任危机与用户行为转变

- CEX安全性质疑:事件暴露冷存储和智能合约的潜在漏洞,用户加速转向硬件钱包和DEX,DEX交易量激增40%。

- 监管压力升级:多国拟推动更严格法规,如强制披露冷存储比例、强化智能合约审计等。

行业协作与防御升级

- 交易所联合行动:KuCoin、BitMart等冻结可疑地址,Bitget提供流动性支持,形成行业联防机制。

- 安全技术革新:多签协议Safe.global暂停功能自查,交易所计划引入硬件安全模块(HSM)和链上实时监控。

四、事件暴露的核心问题

技术漏洞

- 多签机制缺陷:依赖的智能合约存在可升级逻辑漏洞,冷存储的“离线”属性无法抵御社会工程攻击。

- 内部权限管理失效:两名私钥保管人长期共享物理安全屋,违反地理隔离原则。

行业安全标准滞后

- 事后赔付依赖:多数交易所依赖“事后赔付”而非“事前防御”,保险基金(如SAFU)覆盖比例有限。

- 员工培训不足:反钓鱼培训不足,变更控制流程缺失(如合约升级未触发二级审核)。

五、启示与未来展望

用户自保策略

- 大额资产应分散存储于硬件钱包,优先选择公开储备金审计的合规平台。

交易所改进方向

- 常态化第三方代码审计、实时储备金透明度披露、多签流程冗余设计。

行业协同

- 建立黑名单共享机制和联合保险池,降低单一平台风险。

总结

此次事件不仅是技术攻防的失败,更是加密货币行业“重增长、轻安全”模式的缩影。未来,安全与透明将成为交易所的核心竞争力,而用户对资产自主控制权的认知也将进一步深化。

文章评论